IT Managed Security Services

Unsere Erfolgsgeschichten

Ich möchte meine aufrichtige Wertschätzung für Rheintecs kontinuierliche Unterstützung bei unseren täglichen Postaktivitäten zum Ausdruck bringen. Ihr Engagement für hervorragende Leistungen zeigt sich in ihrer direkten Kommunikation, der prompten Problemlösung und dem außergewöhnlichen Service. Ihr proaktiver Ansatz und ihre zuverlässige Unterstützung waren von unschätzbarem Wert für die reibungslose und effiziente Verwaltung unserer Postprozesse.

Als wir einen starken Sicherheitspartner brauchten, der die Prinzipien von Secure-by-Design einbettet, modernste Technologien einsetzt und den reibungslosen Betrieb unserer IT-Infrastruktur durch einen Managed Security Service gewährleistet, war Rheintec Solutions die perfekte Wahl.

Ich war auf der Suche nach einem erfahrenen Partner, der uns die gesamte IT- und Sicherheitslast von den Schultern nimmt. Rheintec hat diese Last auf sich genommen und alle unsere Anforderungen praktisch ohne mein Zutun erfüllt. Rheintec war in der Lage, das begrenzte Budget optimal zu nutzen, und die Mitarbeiter von Rheintec verstanden wirklich, was wir brauchten.

Während Quest One auf der Suche nach einer Lösung für Privileged Access Management und Passwortverwaltung war, hat uns Rheintec hervorragend beraten. Ihr effizientes und kundenorientiertes Vorgehen führte uns zu einer optimalen und kosteneffizienten Lösung. Die Integration sowie der professionelle Support waren durchweg zufriedenstellend. Wir können Rheintec als Dienstleister für IT-Infrastruktur und IT-Sicherheit jedem Unternehmen wärmstens empfehlen. Vielen Dank an das Rheintec-Team – macht weiter so!

Wir arbeiten mit sensiblen Forschungsdaten, die keinesfalls in falsche Hände geraten dürfen. Deshalb haben wir uns für Rheintec Solutions entschieden – von Anfang an fühlten wir uns im Umgang mit dem Team sehr wohl. Sie bieten ein hohes Maß an Sicherheit in Kombination mit schneller, professioneller und freundlicher Unterstützung.

Unsere Leitprinzipien

Sicherheit durch Design

Vereint Funktion und Sicherheit in einem

Einfach

Intuitive Lösungen, die die Komplexität reduzieren und die Benutzerfreundlichkeit verbessern

Automatisiert

Steigert die Effizienz durch Umwandlung manueller Aufgaben in automatisierte Prozesse

Stand der Technik

Nutzen Sie modernste Technologie, um der Konkurrenz voraus zu sein

Kosteneffizient

Wertmaximierung durch intelligente Architektur und schnelle Erfolge

Integriert

Vereinheitlichung von Systemen und Daten für höhere Effizienz und intelligentere Entscheidungen

Warum sollten Sie sich für unsere Sicherheitsdienste entscheiden?

Unsere IT-Sicherheitsdienste bieten zuverlässigen Schutz vor Cyber-Bedrohungen.

Sie haben die Gewissheit, dass Ihre Daten sicher sind.

Unsere Dienstleistungen

IT-Sicherheitsberatung

Wir bieten maßgeschneiderte Strategien zur Risikobewertung, zur Verbesserung des Schutzes und zur Gewährleistung der Einhaltung von Branchenstandards. Von der Bedrohungsanalyse bis zum Entwurf einer Sicherheitsarchitektur unterstützen wir Sie beim Aufbau einer widerstandsfähigen und sicheren IT-Umgebung.

Überprüfung der Cybersicherheit

Verschaffen Sie sich einen umfassenden Überblick über die Sicherheitslage in Ihrem Unternehmen. Bewerten Sie Ihre Richtlinien, Kontrollen und Verteidigungsmaßnahmen, um Schwachstellen und verbesserungswürdige Bereiche zu ermitteln. Verbessern Sie den Schutz vor Cyber-Bedrohungen und sorgen Sie für die Einhaltung von Vorschriften und einen stärkeren Sicherheitsrahmen.

Beratung zu Risiko, Governance und Compliance

Effiziente Lösungen für die Einhaltung komplexer Vorschriften, die fortschrittliche Techniken und optimierte Prozesse für die nahtlose Umsetzung von ISO 27001, ISO9001, NIS2, KRITIS, DORA und mehr integrieren.

Reverse Engineering und Manipulationsschutz

Schützen Sie Ihre wichtige Software und Ihr geistiges Eigentum vor unbefugtem Zugriff und Änderungen. Erkennen Sie potenzielle Schwachstellen und implementieren Sie robuste Abwehrmaßnahmen, um Reverse Engineering, Manipulationen und unbefugte Replikationen zu verhindern.

Gezielte Phishing-Schulungen

Befähigen Sie Ihre Mitarbeiter, Phishing-Angriffe zu erkennen und abzuwehren. Durch interaktive Sitzungen und praktische Übungen helfen wir, das menschliche Risiko zu verringern und die erste Verteidigungslinie Ihres Unternehmens zu stärken.

IT-Infrastruktur-Beratung

Maßgeschneiderte IT-Strategien und -Lösungen zum Aufbau einer zukunftsfähigen, effizienten und widerstandsfähigen digitalen Grundlage für Ihr Unternehmen.

Überprüfung der Cyber-Architektur

Wir bewerten Ihre bestehende IT-Infrastruktur, ermitteln Schwachstellen und geben strategische Empfehlungen zur Verbesserung der Widerstandsfähigkeit, der Einhaltung von Vorschriften und der allgemeinen Sicherheitslage.

Automatisierung

Optimieren Sie die Erkennung von Bedrohungen, die Reaktion auf Vorfälle und die Überwachung der Einhaltung von Vorschriften, indem Sie den manuellen Aufwand reduzieren und gleichzeitig die Genauigkeit verbessern. Bleiben Sie proaktiv bei Ihrer Verteidigung gegen sich entwickelnde Cyber-Bedrohungen.

Überprüfung der Cloud-Implementierung

Verbessern Sie Ihre Cloud-Architektur, Sicherheitskontrollen und Bereitstellungspraktiken, um Schwachstellen zu erkennen und die Leistung zu optimieren.

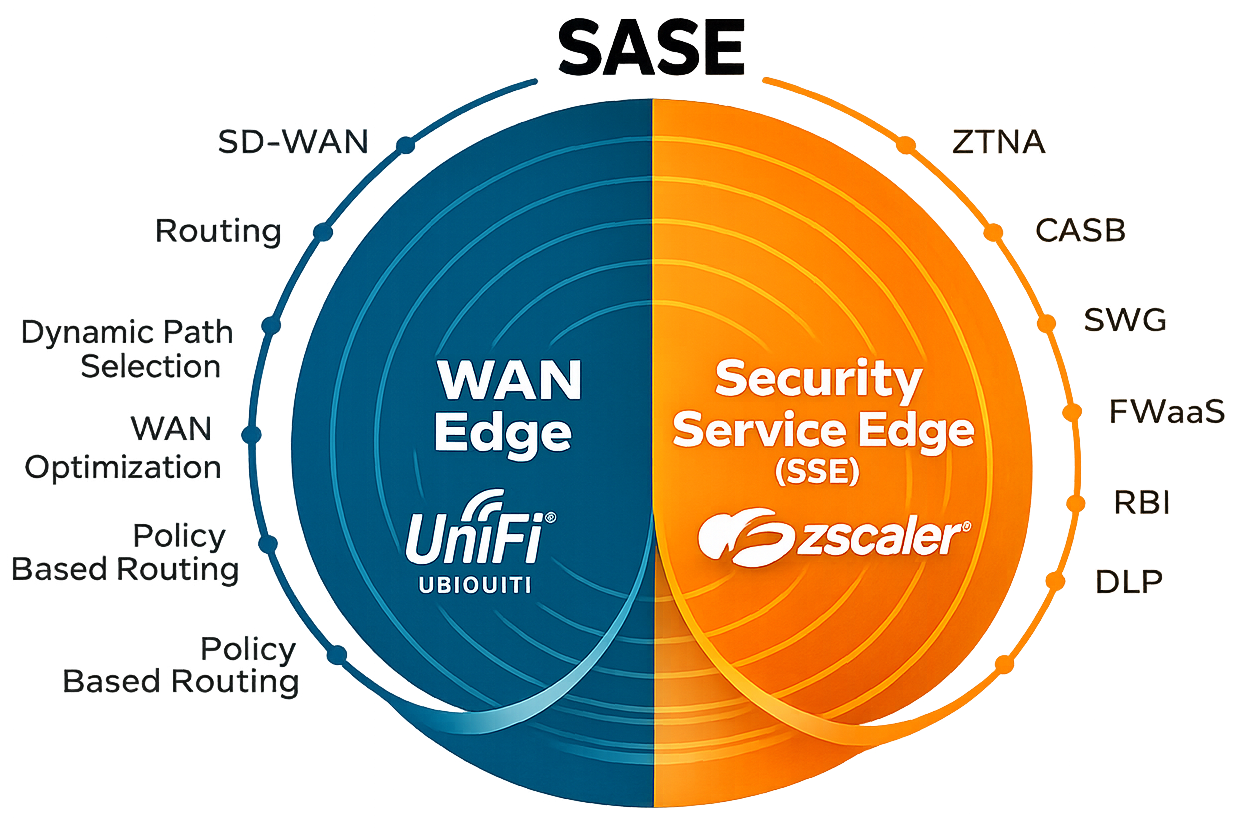

Zscaler Architektur Beratung

Optimieren Sie Ihre Zscaler-Bereitstellung mit fachkundiger Anleitung. Wir unterstützen Sie bei der Entwicklung und Implementierung einer sicheren, leistungsstarken Cloud-Architektur, die eine nahtlose Integration und einen verbesserten Schutz vor Bedrohungen für Ihr Unternehmen gewährleistet.

Zscaler Gesundheitschecks

Stellen Sie sicher, dass Ihre Zscaler-Umgebung optimal läuft. Unsere Zscaler Health Checks identifizieren Leistungsprobleme, Fehlkonfigurationen und Sicherheitslücken und liefern verwertbare Erkenntnisse, um die Effizienz zu steigern und den Schutz Ihres gesamten Netzwerks zu verbessern.

Zscaler Automatisierung

Wir helfen dabei, Netzwerksicherheitsprozesse zu automatisieren, die Effizienz zu steigern, manuelle Aufgaben zu reduzieren und konsistenten Schutz in Ihrer Cloud-Umgebung zu gewährleisten.

Zscaler Proof of Concepts

Testen und validieren Sie Zscaler-Lösungen vor der vollständigen Bereitstellung. Mit unserem Proof-of-Concept-Service können Sie Leistung, Sicherheit und Skalierbarkeit bewerten und sicherstellen, dass Zscaler die Anforderungen Ihres Unternehmens erfüllt.

Vereinbaren Sie noch heute Ihren kostenlosen Beratungstermin

Schützen Sie Ihre digitalen Werte mit unseren umfassenden Web-Sicherheitsdiensten. Vereinbaren Sie noch heute einen Termin, um zu besprechen, wie wir Ihr Unternehmen schützen können.

Häufige Fragen zu unserer kostenlosen Beratung

Unsere kostenlose Beratung dauert etwa 45 bis 60 Minuten.

Wir empfehlen, jemanden einzuladen, der mit Ihrer IT-Infrastruktur und Ihren Sicherheitsvorkehrungen vertraut ist.

So können wir Ihre Systeme bewerten, Schwachstellen aufdecken und Verbesserungsmöglichkeiten ausloten.

Außerdem senden wir Ihnen im Anschluss eine Zusammenfassung, damit Sie alle offenen Fragen klären können.

- Wie viele PCs/Laptops sind derzeit im Einsatz?

- Welche Plattform(en) verwenden Sie? (z. B. Windows/Apple/Linux, usw.)

- Wie viele Server und virtuelle Maschinen (physisch oder Cloud-basiert) sind im Einsatz, und verwenden Sie VMware?

- Arbeiten Sie auch aus der Ferne, oder verwenden Sie einen herkömmlichen VPN-Client oder vielleicht eine ZTNA-Lösung (Zero Trust Network Access)?

- Was verwenden Sie für Ihren E-Mail-Verkehr?

- Haben Sie eine E-Mail-Sicherheitslösung, und wenn ja, welche?

- Verwenden Sie Windows Defender oder eine andere Lösung zum Schutz Ihrer Endpunkte?

- Verwenden Sie eine Web-Sicherheitslösung (Secure Web Gateway/Proxy), oder nutzen Sie auch Defender für den Browser-Schutz?

- Wissen Sie, wo Ihre wichtigen oder kritischen Daten gespeichert sind?

- Erstellen Sie Sicherungskopien Ihrer Geräte/Server, und welche Sicherungskopien verwenden Sie? Haben Sie Cyber-/Disaster-Recovery-Prozesse getestet und implementiert?

- Wie lange dauert es im Falle eines erfolgreichen Angriffs oder eines Ausfalls Ihres IT-Systems, bis dies zu einer erheblichen Bedrohung für Ihr Unternehmen wird?

- Verfügen Sie über eine Überwachungslösung, oder verwenden Sie SIEM (Security Incident and Event Monitoring)?

So können wir herausfinden, wie unsere IT-Managed-Security-Services Ihr Unternehmen am besten unterstützen können.

Sie können wählen, ob die Erstberatung online - über Teams, Google Meet oder eine andere Plattform - oder vor Ort in Ihrem Unternehmen stattfinden soll. Wenn Sie es wünschen, treffen wir uns auch gerne bei Ihnen vor Ort.

Wir beginnen mit einer kurzen 10-minütigen Einführung, in der Sie uns Ihre aktuellen IT-Herausforderungen schildern und wir ein besseres Verständnis für Ihr Geschäftsumfeld bekommen.

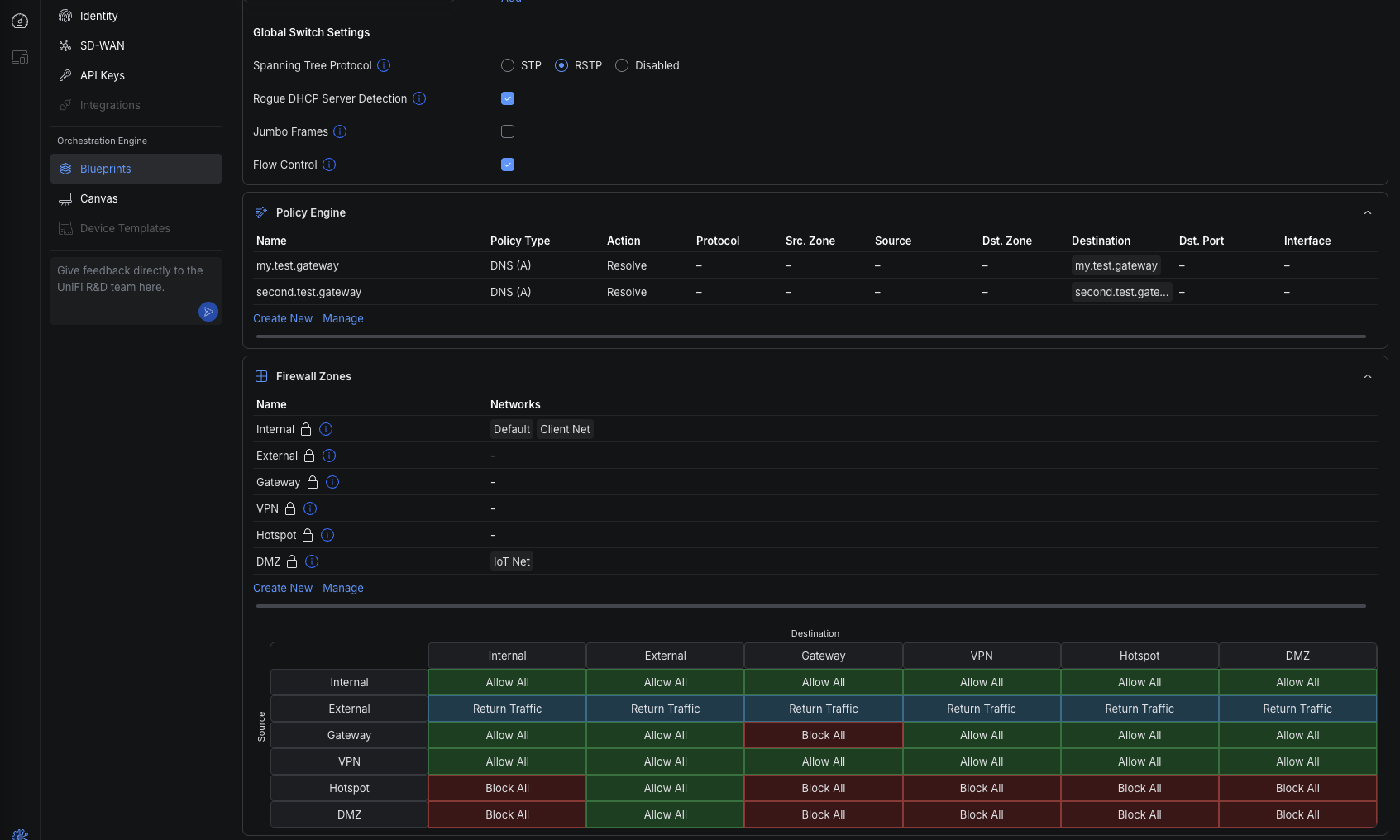

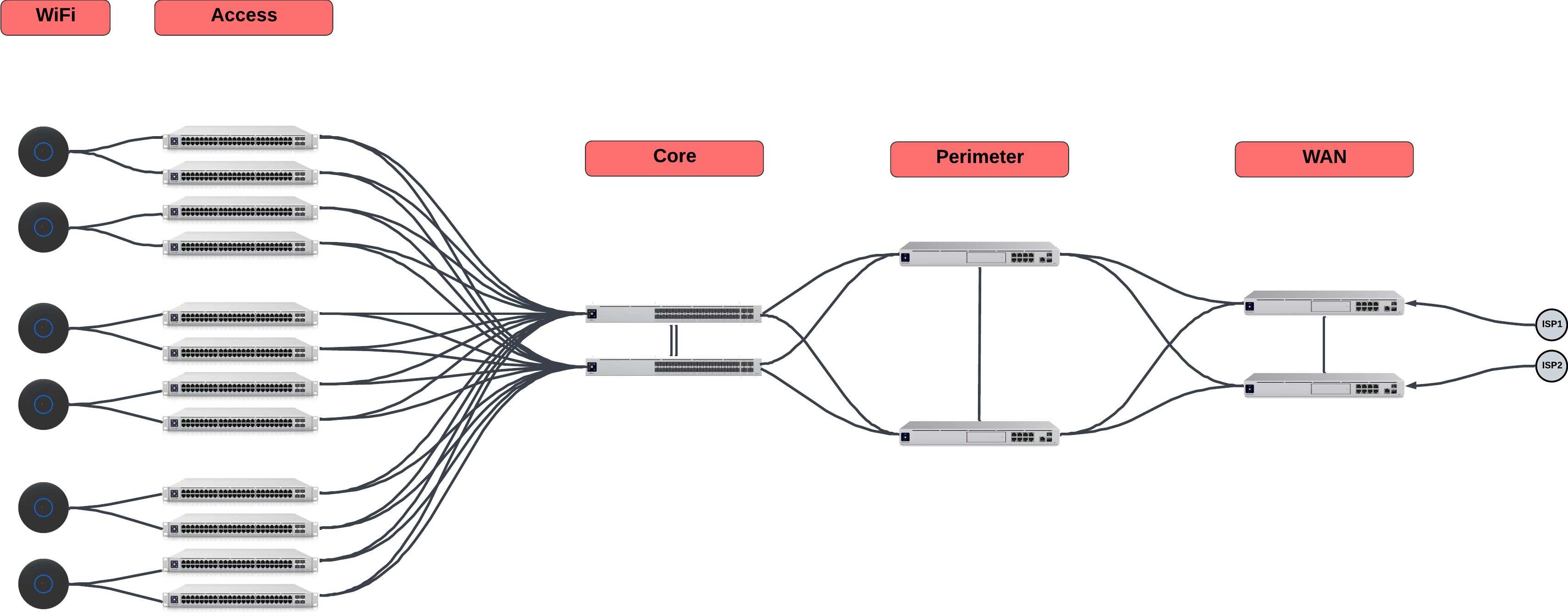

Anschließend führen wir eine 15-minütige Überprüfung der Cybersicherheit durch, die uns ein klares Bild Ihrer aktuellen Sicherheitslage vermittelt. In dieser Phase dokumentieren wir aktiv Ihre bestehende IT-Infrastruktur in einem Live-Diagramm. Dies hilft uns, potenzielle Schwachstellen, Lücken oder Ineffizienzen zu identifizieren, die ein Risiko darstellen oder die Leistung beeinträchtigen könnten.

In den folgenden 15 Minuten geht es um konkrete Empfehlungen. Auf der Grundlage der gewonnenen Erkenntnisse bieten wir Ihnen gezielte Lösungen, Aktionsschritte und Produktvorschläge an, die alle direkt in Ihrem persönlichen Infrastrukturdiagramm abgebildet werden. So wird sichergestellt, dass Sie die Sitzung mit einem visuellen Überblick darüber verlassen, wie Ihre Systeme verbessert werden können.

In den abschließenden 5 bis 10 Minuten eröffnen wir den Raum für Diskussionen. Gemeinsam erkunden wir, welche Optionen für Sie am wichtigsten sind und welche Sie gerne vertiefen möchten. Wir sprechen auch über Ihre Zukunftspläne, Ihre Geschäftsausrichtung und darüber, wie unsere IT-Managed-Security-Services Ihre langfristigen Ziele auf skalierbare und effektive Weise unterstützen können.

In nur 45 Minuten erhalten Sie wertvolle Einblicke und umsetzbare Empfehlungen zur Verbesserung Ihrer IT-Sicherheit:

-

Identifizierung potenzieller Schwachstellen und Einfallstore für Cyberangriffe - wo Ihre Systeme möglicherweise gefährdet sind.

-

Konkrete Möglichkeiten zur Stärkung Ihres Schutzes, zur Verbesserung des Datenschutzes und zur Verringerung des Risikos von Ausfallzeiten oder Geschäftsunterbrechungen.

-

Eine detaillierte Überprüfung Ihrer aktuellen Tools, Produkte und Lizenzen:

-

Gibt es ungenutzte oder nicht ausgelastete Lizenzen, die optimiert werden könnten, um Kosten zu sparen?

-

Gibt es effektivere oder kostengünstigere Lösungen, die dasselbe oder ein besseres Maß an Sicherheit und Leistung bieten?

-

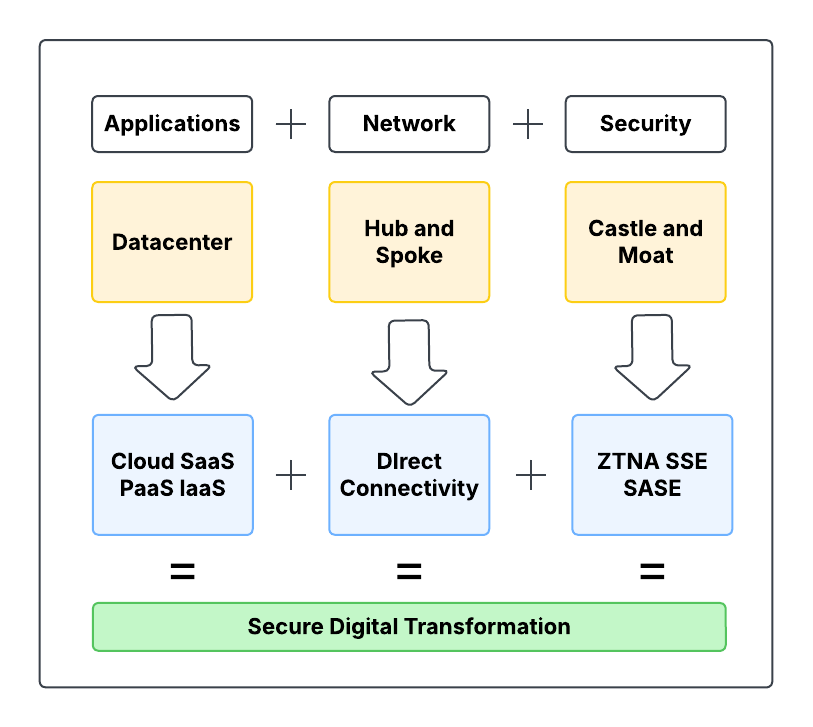

Wir helfen Ihnen auch bei der Beurteilung, ob eine Cloud-Migration für Ihr Unternehmen strategisch sinnvoll ist oder ob die Beibehaltung physischer Server die geeignetere Option ist.

Unser Ansatz ist niemals pauschal. Wir analysieren jedes Unternehmen individuell - sein Kerngeschäft, seine Kunden und die bestehende Einrichtung - und empfehlen die kosteneffizienteste und sicherste Lösung auf der Grundlage Ihrer individuellen Anforderungen.

Im Anschluss an die Beratung erhalten Sie ein kostenloses, personalisiertes IT-Infrastrukturdiagramm, das Ihre aktuelle Einrichtung, die identifizierten Verbesserungsbereiche und mögliche Lösungen aufzeigt.

Nach der Sitzung erhalten Sie per E-Mail ein kostenloses, personalisiertes IT-Infrastrukturdiagramm. Es enthält klare Empfehlungen, identifizierte Bereiche für Verbesserungen und Lösungsvorschläge auf der Grundlage Ihrer aktuellen Konfiguration.

Je nach Ihren Bedürfnissen erstellen wir Ihnen gerne ein maßgeschneidertes Angebot - sei es für bestimmte Sicherheitsprodukte, die Integration dieser Lösungen oder fortlaufende IT-Managed-Security-Services, die langfristigen Schutz und Betriebskontinuität gewährleisten.

Von da an behalten Sie die volle Kontrolle:

Sie entscheiden, ob Sie mit der Implementierung durch uns fortfahren, sie intern mit Ihrem IT-Team durchführen oder Ihre derzeitige Einrichtung beibehalten möchten. Es gibt keinen Druck und keine Verpflichtung - nur umsetzbare Erkenntnisse und die Flexibilität zu entscheiden, was für Ihr Unternehmen am besten ist.