UniFi Network Application 10.3.52: Blueprints and Zero Touch Provisioning

UniFi Network Application 10.3.52: Blueprints und zentrale Orchestrierung für WiFi, Netzwerke und Security-Policies

Wer viele Standorte betreibt, kennt das eigentliche Problem: Nicht die Hardware bremst, sondern die Wiederholbarkeit. Sobald SSIDs, VLANs, DNS-Einträge, Protection-Profile und Content Filter pro Site separat gepflegt werden, beginnen ClickOps, Konfigurationsdrift und Rollout-Fehler zu skalieren. Genau hier wird UniFi Network 10.3.52 spannend: Das Release bringt laut Release-Hinweis Blueprints für wiederverwendbare Site-Templates und erweitert die Orchestrierung so, dass WiFi, Netzwerke und Security-nahe Policies endlich zentral über mehrere Sites hinweg ausgerollt werden können.

Problem: Multi-Site-Betrieb scheitert operativ meist an manuellen Konfigurationen

Lösung: Blueprints + zentrale Orchestrierung

Mehrwert: Schnellere Rollouts, weniger Fehler, konsistente Security-Baselines

Warum dieses Release strategisch wichtig ist

Mit UniFi Fabrics und dem Site Manager entwickelt sich UniFi immer stärker von einem reinen Gerätemanagement hin zu einer echten Control Plane für verteilte Netzwerke. Identitäten, Policies und Konfigurationen werden zunehmend zentral gedacht und nicht mehr pro Standort isoliert umgesetzt.

In Kombination mit Zero-Touch Provisioning ergibt sich ein klarer operativer Vorteil: Geräte werden zugewiesen, angeschlossen und übernehmen automatisch die definierte Zielkonfiguration. Der manuelle Aufwand vor Ort sinkt gegen null.

Das bedeutet: Erst Architektur sauber definieren, dann skalieren.

Was UniFi Network 10.3.52 konkret neu bringt

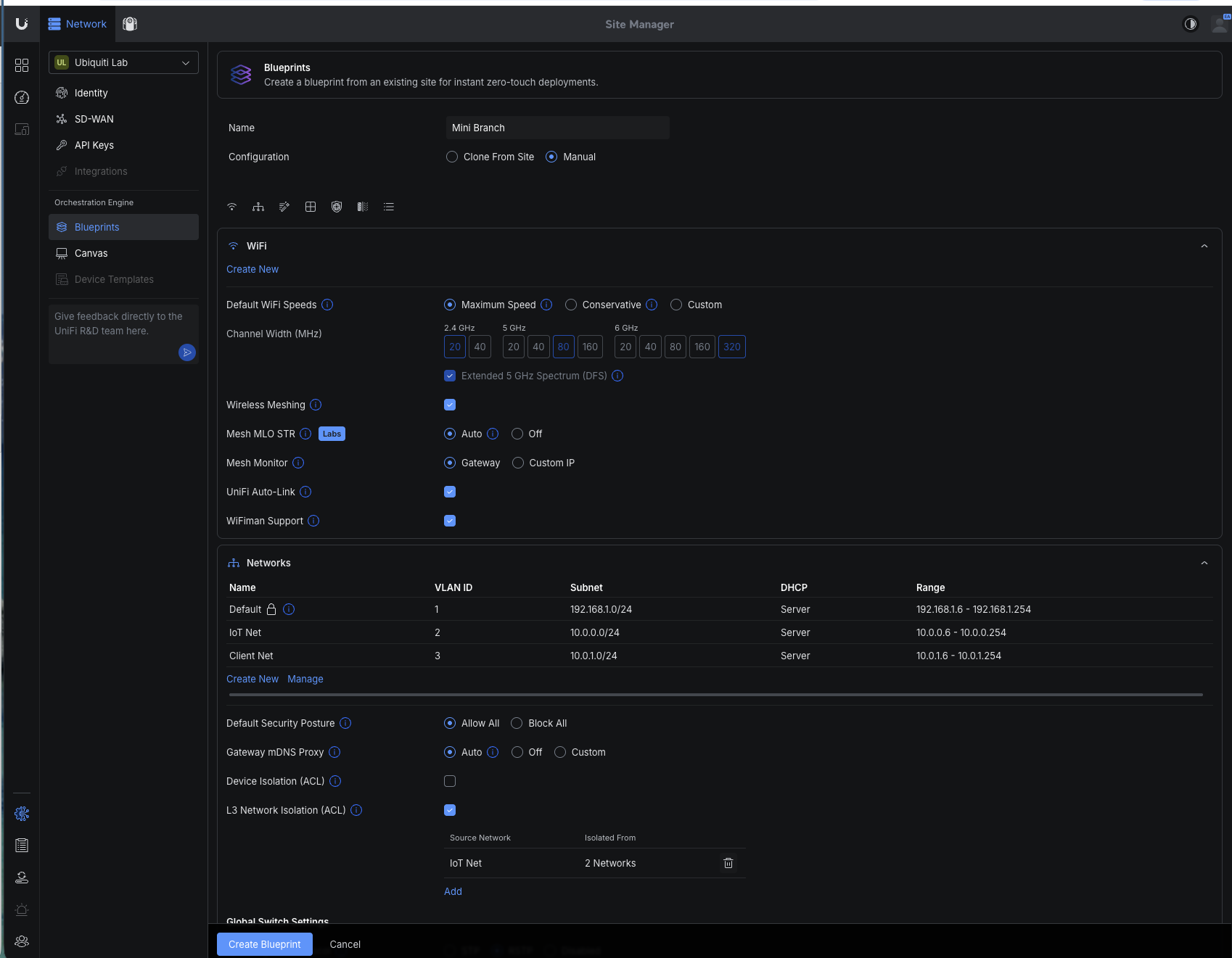

Der zentrale Bestandteil dieses Releases sind Blueprints:

- Erstellung von wiederverwendbaren Site-Templates

- Ableitung aus bestehenden Standorten („Golden Config“)

- Konsistenter Rollout auf neue oder bestehende Sites

Unterstützt werden aktuell:

- WiFi-Konfigurationen

- Netzwerke (VLANs, Subnets)

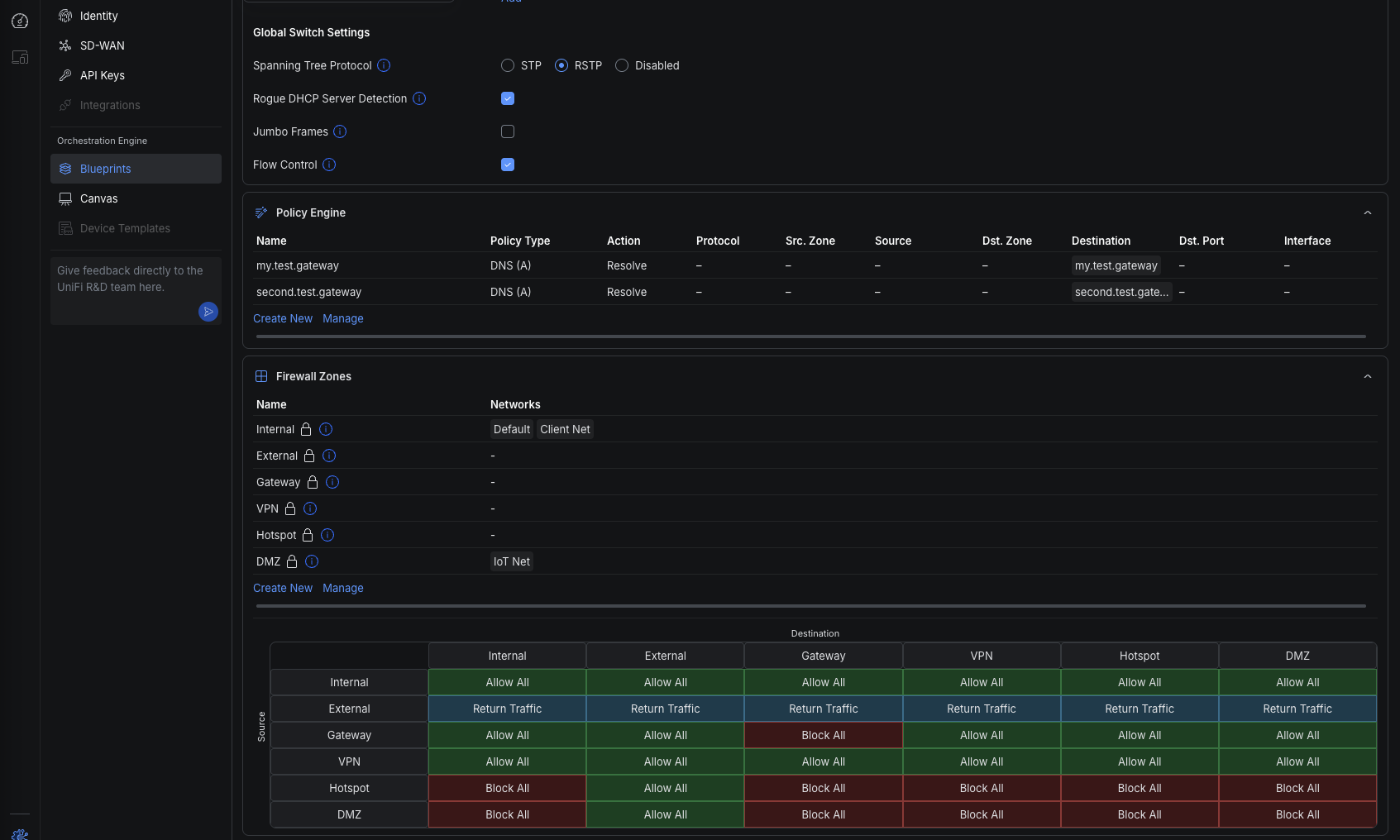

- Globale Netzwerk- und Switch-Settings

- Firewall Policies und Zonen

- DNS Policies

- Protection (IDS/IPS etc.)

- Content Filtering

- Network Lists (teilweise, Erweiterungen folgen)

Zusätzlich neu:

- DNS Policy Orchestration

- Bugfixes im Bereich Mesh/Device Sync

Wichtig: Das Feature befindet sich aktuell noch im Early-Access-Rollout.

Was sich im Betrieb wirklich verändert

1. WiFi wird voll skalierbar

SSIDs sind nicht mehr an einzelne Sites gebunden, sondern werden zentral definiert und mehreren Standorten zugewiesen.

Das bedeutet:

- Corporate WiFi = einmal definieren, überall identisch

- Guest WiFi = standardisiert inkl. Security & Policies

- IoT WiFi = sauber segmentiert ohne Copy/Paste

2. Netzwerke und DNS werden zur echten Baseline

Netzwerke (VLANs, Subnets) und DNS Policies lassen sich zentral orchestrieren.

Das löst ein klassisches Problem: „Sieht überall gleich aus“ wird zu „Ist überall gleich“

Gerade in Umgebungen mit:

- AD / lokalen Services

- VoIP / IoT / OT

- standardisierten Segmenten

ist das ein massiver Stabilitätsgewinn.

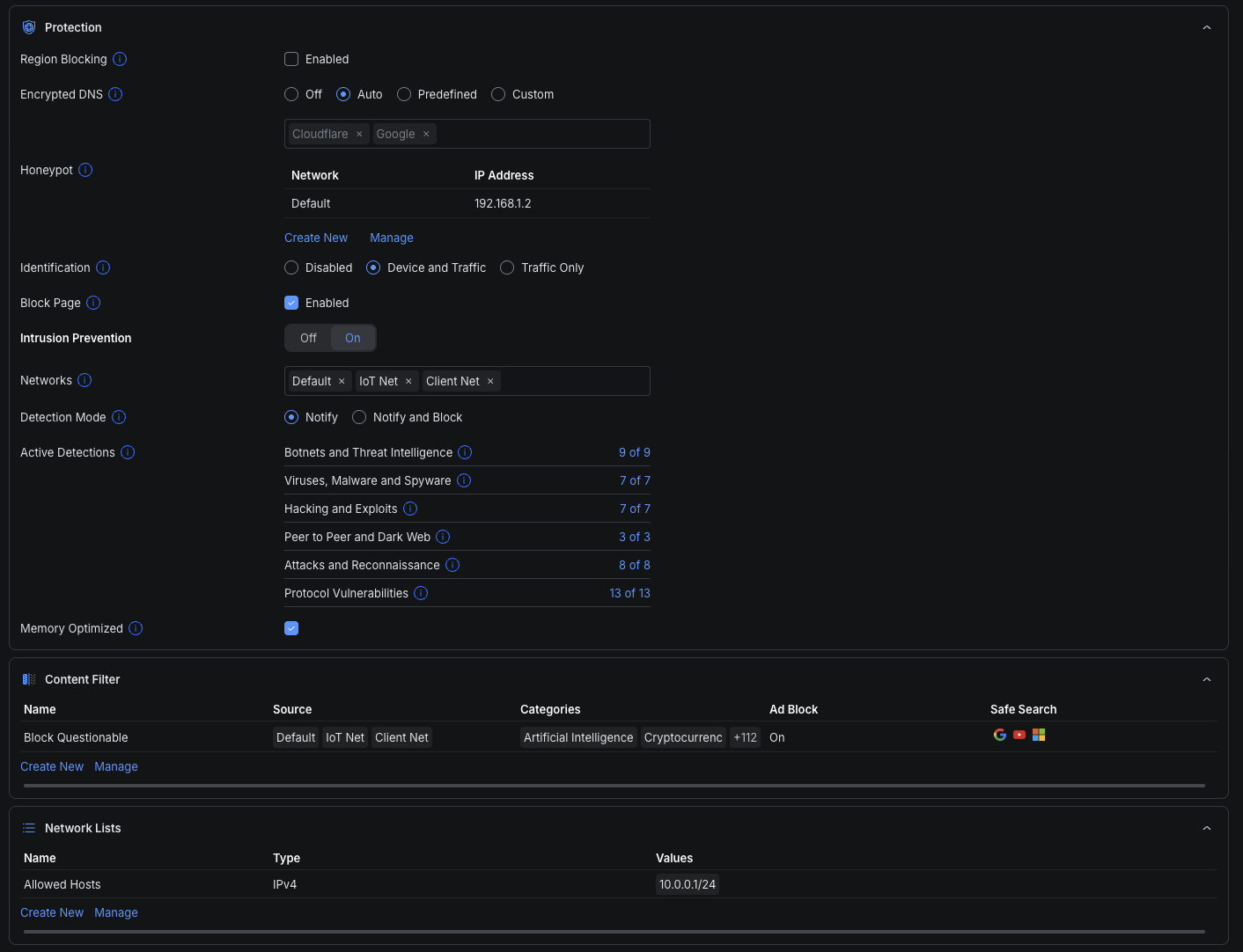

3. Security-Policies werden zentral steuerbar

Protection und Content Filtering sind nicht mehr nur lokale Settings, sondern Teil einer zentralen Sicherheitsarchitektur.

Typische Bausteine:

- IDS/IPS (Intrusion Prevention)

- DNS-basierte Filterung

- Ad Blocking / Safe Search

- Allow- / Blocklists

- Region Blocking

- Device & Traffic Identification

Damit entsteht eine globale Security-Baseline über alle Standorte hinweg.

4. Der grösste Hebel: weniger Risiko, nicht weniger Klicks

Der eigentliche Mehrwert ist nicht Komfort, sondern Kontrolle:

- Kein Konfigurationsdrift mehr zwischen Sites

- Keine vergessenen Policies

- Keine inkonsistenten VLAN-Strukturen

- Keine „historisch gewachsenen“ Sonderfälle

Blueprints bringen Governance ins Netzwerk.

Best Practice: So sollte man das einsetzen

Das Feature funktioniert nur dann richtig gut, wenn die Architektur sauber ist.

Empfohlener Ansatz:

1. Fabric sauber definieren

→ Eine Trust Domain pro Fabric

2. Golden Site bauen

→ Referenz-Setup mit sauberer Struktur

3. Blueprint erstellen

→ Alles entfernen, was standortspezifisch ist, dann Blueprint erzeugen

4. Orchestrierung gezielt anwenden

→ Nur dort ausrollen, wo Standardisierung sinnvoll ist

5. ZTP nutzen

→ Geräte anschließen, fertig

6. Ausnahmen bewusst managen

→ Kein Wildwuchs ausserhalb der Baseline

Worauf man achten sollte

Das Feature ist stark – aber nicht „plug & play“ für jede Umgebung:

- Early Access → noch nicht final stabil

- Nicht alle Objekte vollständig orchestrierbar

- Architektur muss vorher standardisiert werden

Besonders kritisch:

DNS & interne Services

Content Filtering greift auf DNS-Ebene ein →

Interne Resolver, AD und lokale Services müssen sauber integriert werden.

Performance bei Security Features

IDS/IPS kann:

- CPU belasten

- Routing-Durchsatz reduzieren

→ Hardware sizing ist entscheidend

Fazit

UniFi Network 10.3.52 ist ein weiterer klarer Schritt in Richtung Enterprise-Betrieb.

Mit Blueprints und zentraler Orchestrierung wird UniFi erstmals wirklich geeignet für:

- grosse Multi-Site-Umgebungen mit SASE Integrationen wie Zscaler oder Cloudflare

- MSP-Betrieb

- standardisierte Rollouts

Der entscheidende Punkt:

UniFi geht von „Geräte managen“ zu „Netzwerke betreiben“

Wer das sauber aufsetzt, bekommt:

- deutlich weniger Betriebsaufwand

- konsistente Security

- schnelle, fehlerfreie Rollouts

Und genau das ist in skalierenden Umgebungen ein riessen Vorteil.