Warum NAC veraltete Technologie ist

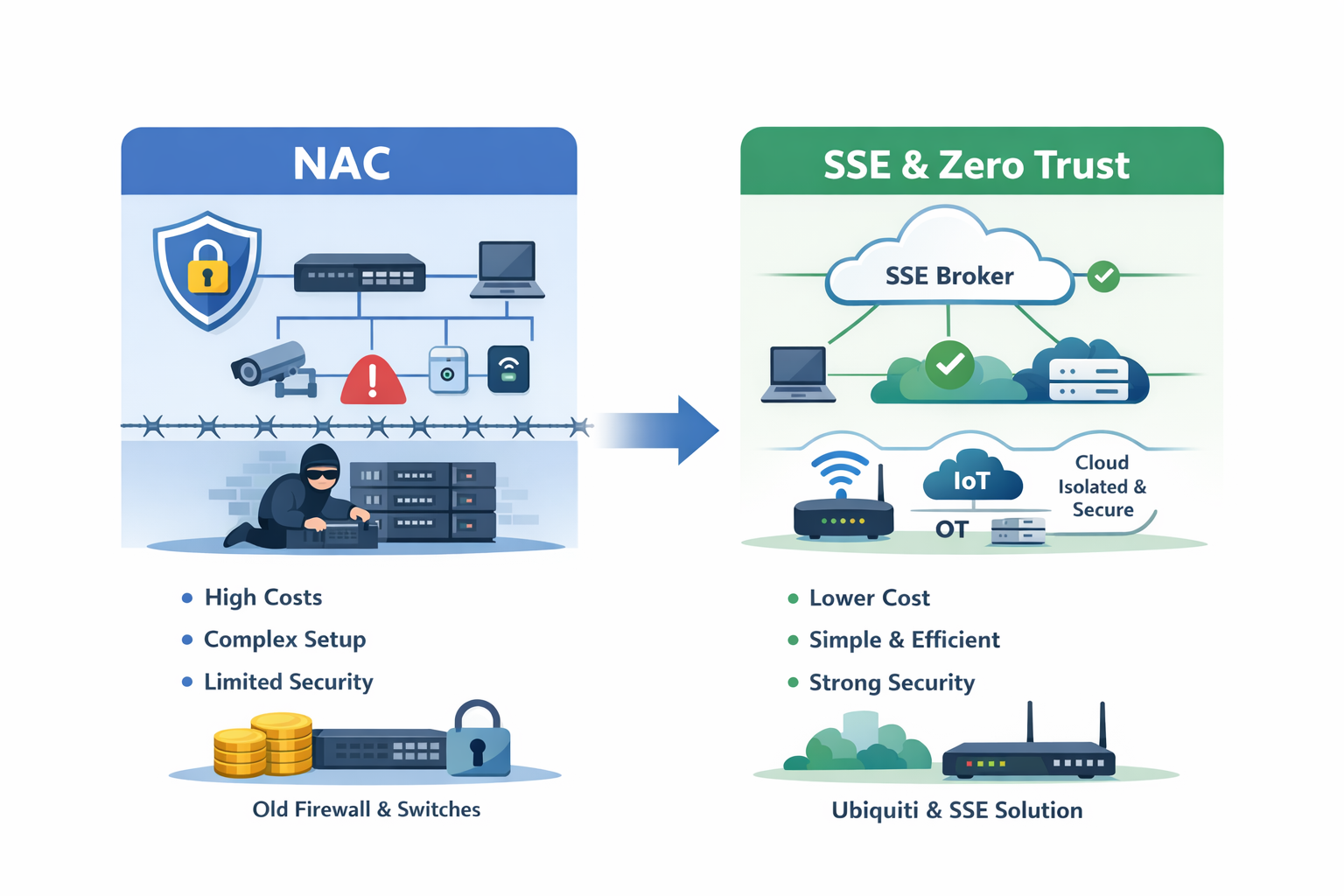

NAC (Network Access Control) ist teuer, komplex und meistens an dutzenden Ecken aufgeweicht. Für uns als Rheintec ist NAC gerade im Kontext von Zero Trust mit SSE darum veraltete Technologie, die die meisten Unternehmen nicht mehr brauchen.

Historie von NAC

In – nennen wir sie mal – „klassischen“ Netzwerkarchitekturen wird NAC häufig verwendet, um innerhalb einer „vertrauenswürdigen Zone“, sprich dem internen Netzwerk, Authentifizierung auf Layer-2-Ebene zu ermöglichen. Der Ansatz beruht darauf, dass man den Zugriff auf die vertraute Zone möglichst limitiert, damit Angreifer nicht auf interne Ressourcen im Netzwerk zugreifen können.

Dazu verwendet NAC im besten Fall Gerätezertifikate und das Protokoll 802.1X für WiFi und LAN. Die Clients authentifizieren sich dann transparent im lokalen Netzwerk und erhalten damit Zugriff auf die vertrauenswürdige Zone und damit auf interne Applikationen. Der Angreifer wird diesem Konzept folgend also in der perfekten Welt aus dieser Zone ausgesperrt und kann sie nicht angreifen.

Realitätscheck

Effektiv funktioniert NAC nur für gemanagte Geräte, das heisst für Benutzer-Laptops und Workstations – also alles, worauf kontrolliert Zertifikate ausgerollt werden können. Das heisst, IoT und OT sind im häufigsten Fall damit raus, weswegen Unternehmen dann entweder auf MAC-basierte Authentifizierung (einfachst spoofbar, nicht kryptographisch sicher!) zurückfallen oder NAC für diese Systeme/Ports deaktivieren. Effektiv führt das dazu, dass die heilige interne Zone mit Löchern versehen wird. Ein Angreifer sucht sich also genau diese Systeme, um das interne NAC schnell und einfach zu überwinden.

Für Server oder Cloud-Umgebungen ist NAC sowieso nicht zu gebrauchen, weil diese in abgeschlossenen Räumlichkeiten stehen bzw. nicht physisch „verbindbar“ sind.

Weiterhin ist NAC operativ äusserst aufwendig, weil ständig neue Geräte – gerade IoT – kommen, die dann aufwendig mit ihren MACs in „Whitelists“ autorisiert und gepflegt werden müssen.

Wieso NAC mit SSE-Komponenten keinen Mehrwert mehr bringt

Hierzu müssen wir das historische Netzwerkkonzept vom Anfang reflektieren: „Trust“ als die Fähigkeit zu definieren, auf das Layer-2-Netzwerk zuzugreifen und damit Zugriff auf interne Systeme zu erhalten, macht keinen Sinn. Stattdessen denken wir um: Wir verifizieren und segmentieren jede Anfrage eines jeden Users auf jedem Gerät auf jede Applikation IMMER mittels eines Brokers – also der Secure Service Edge (SSE). Dabei wird jede einzelne Anfrage, deren Authentizität, Autorisierung und erweiterter Kontext evaluiert und dann freigegeben oder blockiert. Nur weil jemand aus der „Trusted Zone“, dem internen Netzwerk, kommt, heisst das nicht, dass er auf irgendetwas Zugriff hätte.

Die einzige Anforderung, die wir an ein Netzwerk stellen: Es muss die Verbindung zum Broker – also der SSE-Komponente – ermöglichen. Das lokale Netzwerk degeneriert also zu einem „dummen“ Internet-Access/Hotspot. WiFi und LAN für die Benutzer-Netze werden dabei schlicht komplett isoliert betrachtet – von allen IoT-, OT- und Applikationssegmenten – und erhalten keinerlei Zugriff mehr darauf, weil das nicht mehr benötigt wird.

Und was folgt daraus? Wenn einem Angreifer der Zugriff auf das Netzwerk nichts mehr hilft, dann muss ich auch den Zugriff auf das Netzwerk nicht mehr limitieren! Kosten, Komplexität und Operation für NAC kann man sich damit komplett sparen und mit dem gleichen Budget eine SASE-Transformation finanzieren, die 100-mal mehr Mehrwert in Form von Sicherheit, Einfachheit, User Experience und Kosteneffektivität für ein Unternehmen stiftet.

Wie kann ich noch mehr Kosten sparen?

Gute Frage, einfache Antwort: Wenn ein Netzwerk nicht mehr machen muss, als einzelne Netze (mikro-) zu segmentieren, WiFi und LAN zur Verfügung zu stellen und East-West-Traffic zwischen Standorten für IoT, OT und Server zu ermöglichen – und das möglichst einfach sein soll – dann schmeissen wir jetzt noch lokale Firewalls, lizenzpflichtige Switches und Access Points raus. In diesem Fall setzen wir Ubiquiti ein. Ubiquiti bietet all das zu absolut unschlagbaren Preisen an: CAPEX im Vergleich zu Palo, Aruba, Fortinet und Cisco geteilt durch drei. OPEX reduzieren wir aufgrund der nicht existenten Lizenzkosten komplett!

Wir bauen also ein einfaches, resilientes Netzwerk auf, das primär als Internet-Access dient, und kombinieren es mit einer security-starken SSE-Lösung wie Zscaler oder Cloudflare.